Analizarea unui atac (Partea 3)

În partea 2 a acestei serii, am lăsat toate informațiile necesare pentru un atac asupra rețelei victimei.

În partea 2 a acestei serii, am lăsat toate informațiile necesare pentru un atac asupra rețelei victimei.

Microsoft Office a susținut ActiveX de ani de zile ca opțiune pentru extinderea și automatizarea documentelor, dar este și o vulnerabilitate gravă de securitate.

Această serie se va baza pe o vulnerabilitate a rețelei. Ceea ce va fi introdus în articol este un atac real, începând de la recunoaștere până la enumerare, exploatare a serviciilor de rețea și terminând cu strategii de exploatare a notificărilor. Toți acești pași vor fi observați la nivel de pachet de date și apoi explicați în detaliu.

Compania de securitate cibernetică de renume mondial Fortinet tocmai a confirmat oficial că o mare cantitate de date despre utilizatori a fost furată de pe serverul Microsoft Sharepoint al companiei și a fost postată pe un forum de hackeri în dimineața zilei de 15 septembrie.

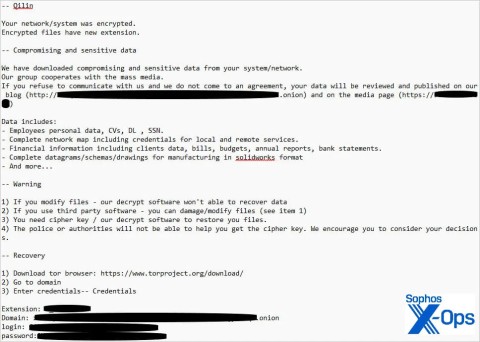

O nouă tulpină de ransomware numită Qilin a fost descoperită folosind o tactică relativ sofisticată, foarte personalizabilă, pentru a fura informațiile de conectare la cont stocate în browserul Google Chrome.

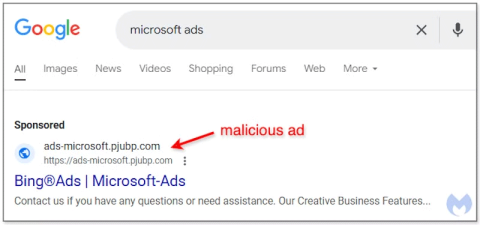

Există o tendință periculoasă implementată de comunitatea globală de hackeri, care abuzează de platforma Google Ads pentru a răspândi cod rău intenționat.

V-am arătat în prima parte informațiile care pot fi observate în timpul deschiderii secvenței de pachete trimise de Nmap. Secvența trimisă începe cu un răspuns ecou ICMP pentru a determina dacă computerului sau rețelei i-a fost atribuită o adresă IP.